近年のサイバー攻撃では、攻撃を受けた企業だけでなくその取引先にまで影響を与える事案が頻発しています。

よって自社だけでなくサプライチェーン全体でサイバーセキュリティを考える必要がありますが、企業のセキュリティ対策については客観的な物差しが存在しないことが大きな弊害になっています。

そこで企業のセキュリティ対策への取り組み度合いを可視化するために、経済産業省のワーキンググループが業界横断的に統一した評価制度の構築を急いでいます。

制度は2026年度下期から開始される見込みです。いま何を準備すべきかについて、制度の概要とともにここで解説していきます。

なお、情報はコラム執筆日(2026年2月14日)時点のものとなります。

この音声コンテンツは、記事の文脈をAIが読み取り独自に対話を重ねて構成したものです。文章の読み上げではなく、流れや意図を汲み取った自然な音声体験をお届けします。※AIで作成しているため、一部誤りや不自然な表現が含まれる場合があります。

制度の趣旨と目的

経済産業省が公開している資料では、今回の制度(= 「サプライチェーン強化に向けたセキュリティ対策評価制度(SCS評価制度)」、以下「評価制度」)構築にあたっての現状認識を下のように記しています。*1

| 近年、サプライチェーンを通じたセキュリティインシデントが頻発。 取引先等、サプライチェーン全体のセキュリティ対策が求められる中、以下の課題が表面化しつつある。 ・発注企業:取引先におけるセキュリティ対策が可視化しづらく、要求事項(チェックリスト等)の適正性の担保も難しい ・委託先企業:複雑なサプライチェーン下で様々な取引先から様々な要求事項を求められ、過度な負担につながっている(特に中小企業を中心に) |

まず、現状について説明していきたいと思います。

サプライチェーンのセキュリティリスク

近年のサイバー攻撃がやっかいなのは、被害が自社だけでは収まらないことです。

業務上の関係性を持つ他の企業などの組織、つまりサプライチェーンを経由して情報漏洩などの被害が拡大する事例が続発しているのです。

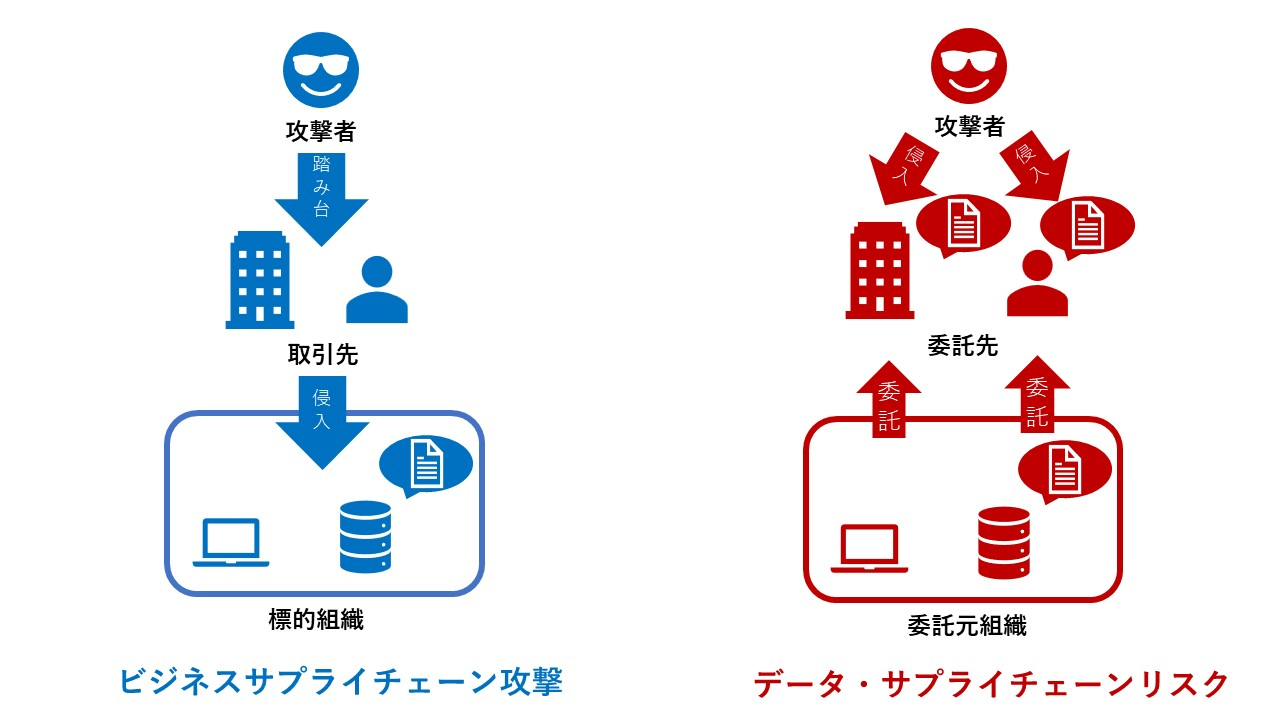

実際には2種類の被害拡大の形があります。

(出所:トレンドマイクロ「データ・サプライチェーンとは?マネジメント上の課題を解説する」)

https://www.trendmicro.com/ja_jp/jp-security/24/h/expertview-20240716-01.html

ひとつはビジネスサプライチェーンの問題で、攻撃者がメインの標的となる組織ネットワークに侵入する踏み台として、取引先や子会社を狙うものです。セキュリティの高い大企業を直接攻撃しなくても、脆弱性のある取引先のセキュリティの隙間をついて攻撃し、ネットワークの中に入ってしまえば良いのです。

例えば2023年11月にLINEヤフーは、サーバーが第三者から攻撃され、LINEアプリの利用者情報など約44万件が流出した可能性があると発表しました。*2

これは、同社が大株主の韓国ネット大手ネイバーと一部システムを共通化していたことが一因です。

まずネイバー子会社の取引先のパソコンがマルウェアに感染しました。そこから共通の認証基盤が使われ、LINEヤフーのサーバーも攻撃を受けたと考えられています。

LINEヤフーそのものではなく、システムを共通しているネイバーの子会社が踏み台にされた、というわけです。

もうひとつはデータ・サプライチェーンリスクです。

こちらは業務委託などで多くの企業の顧客データなどを預かっている企業を攻撃し、委託元である大企業の情報を盗むという手法です。

典型的な事例として2024年5月に、金融機関や自治体などから委託された通知書などの印刷・発送業務を行っていた株式会社イセトーがサイバー攻撃を受けた事案があります。最終的には民間企業など32団体、行政機関などの9団体のほか、再委託元を含めると約100団体が管理していた計307万6477人分もの個人情報が漏洩していました。*3

「適切なセキュリティ対策段階」を定義する

このようなセキュリティ上の事案が頻発する中では、発注企業と受注側がサイバーセキュリティのあり方について共通認識・意識を持たなければなりません。

しかし「セキュリティ対策への取り組みレベル」といっても、具体的な定義はまだありません。よって発注元の企業は受注側が実際にはどんな対策にどのくらいの意識で取り組んでいるのか、受注側は何をどこまで対策していれば評価されるのか、という点数や共通言語がなく、対話が複雑で困難なものになりがちです。

そこで、実際に発注企業が受注側に求めるセキュリティ対策レベルに統一基準、共通テストのようなものを設けるのがこの評価制度です。

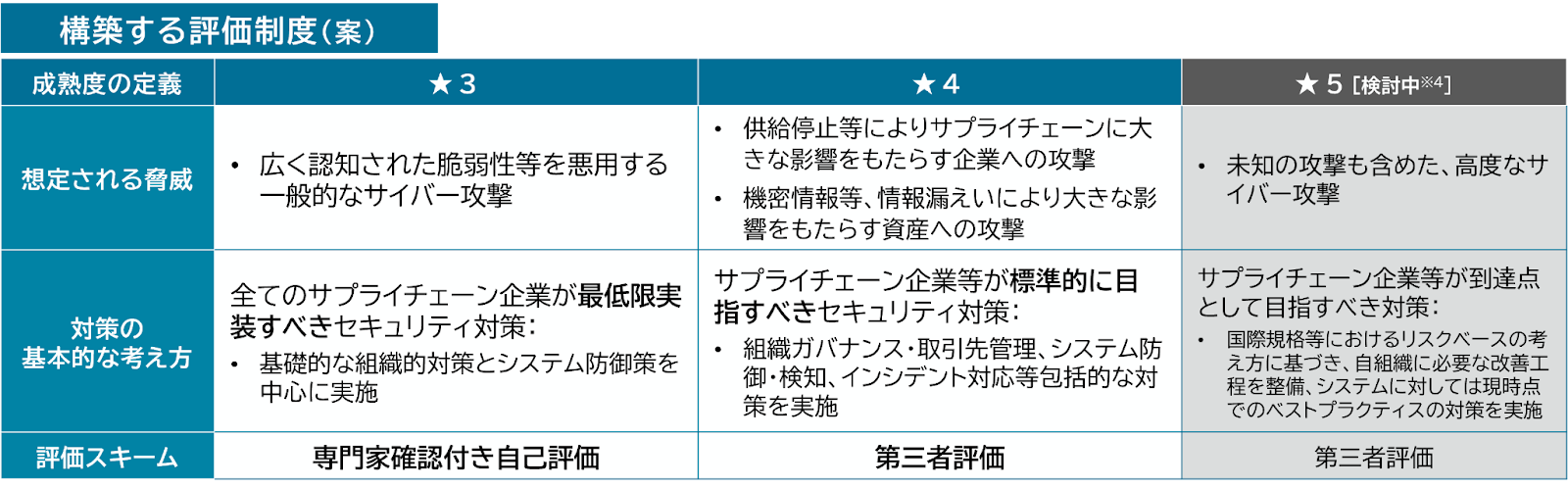

具体的には「★1」から「★5」のレベルにカテゴライズします。

これなら発注元は「★いくつを獲得してほしい」、受注側も「こちらは★いくつに対応しています」というシンプルな話で済みます。

新設される「★3」「★4」の評価基準とは

今回の評価制度で知っておかなければならないのは「★3」「★4」の対応です。今回の評価制度で新設される段階です。

評価制度の「★1」「★2」は、あくまで従来からある「自己宣言」をそのまま採用しています。*4*5

そして「★3」以降からが新設される全く新しい基準です。ただ、経済産業省は「★3」はあくまで「全ての企業が最低限実装すべきセキュリティ対策」としています。

(出所:経済産業省「「サプライチェーン強化に向けたセキュリティ対策評価制度に関する制度構築方針(案)」(SCS評価制度の構築方針(案))を公表しました」2025年12月26日更新分)

https://www.meti.go.jp/press/2025/12/20251226001/20251226001.html

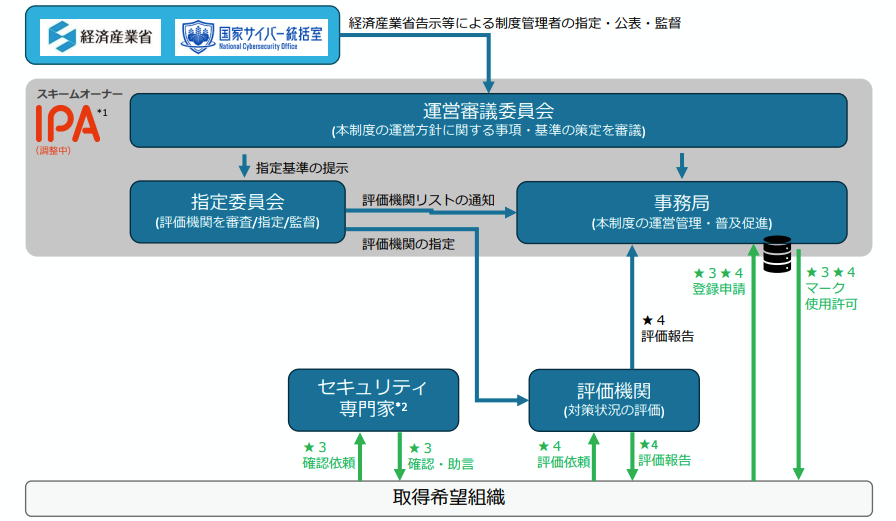

また、評価方法が「★3」と「★4」以上で異なるところも意識したいポイントです。上の表にもある通り「★3」の評価方法は「資格者による評価」つきとはいえ自己評価であるのに対し、「★4」以降は「第三者評価」となっています。第三者評価とは、独立行政法人情報処理推進機構(=IPA)が指定する評価機関です。

(出所:経済産業省「サプライチェーン強化に向けたセキュリティ対策評価制度に関する制度構築方針(案)」)(2025年12月)

https://www.meti.go.jp/shingikai/mono_info_service/sangyo_cyber/wg_seido/wg_supply_chain/pdf/20251226_2.pdf p11

想定されている運用体制は上の図のようになっています。

対応を急がなければならない企業は?

では、特に対応を急がなければならないのはどんな受注側企業でしょうか。

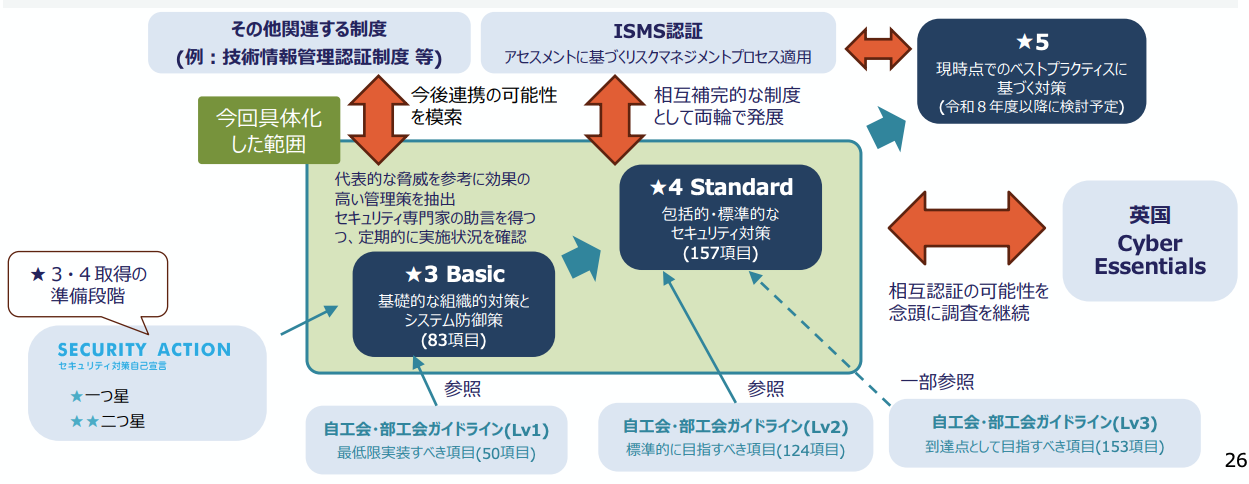

評価制度は、すでに存在している国内外の関連制度との整合性を取っています。

(出所:経済産業省「サプライチェーン強化に向けたセキュリティ対策評価制度に関する制度構築方針(案)」)(2025年12月)

https://www.meti.go.jp/shingikai/mono_info_service/sangyo_cyber/wg_seido/wg_supply_chain/pdf/20251226_2.pdf p26

「★3」「★4」は自工会・部工会ガイドラインのLv1、Lv2に対応しています。よって、一から対応をしなければならないのはサプライチェーンを構成する企業等のうち、自工会・部工会のガイドラインや関連制度に依拠したセキュリティ対策に関連していない、かつ業務の多くをサーバー等のIT基盤を使って行っている企業です。

「★3」「★4」どちらの取得を目指すべき?

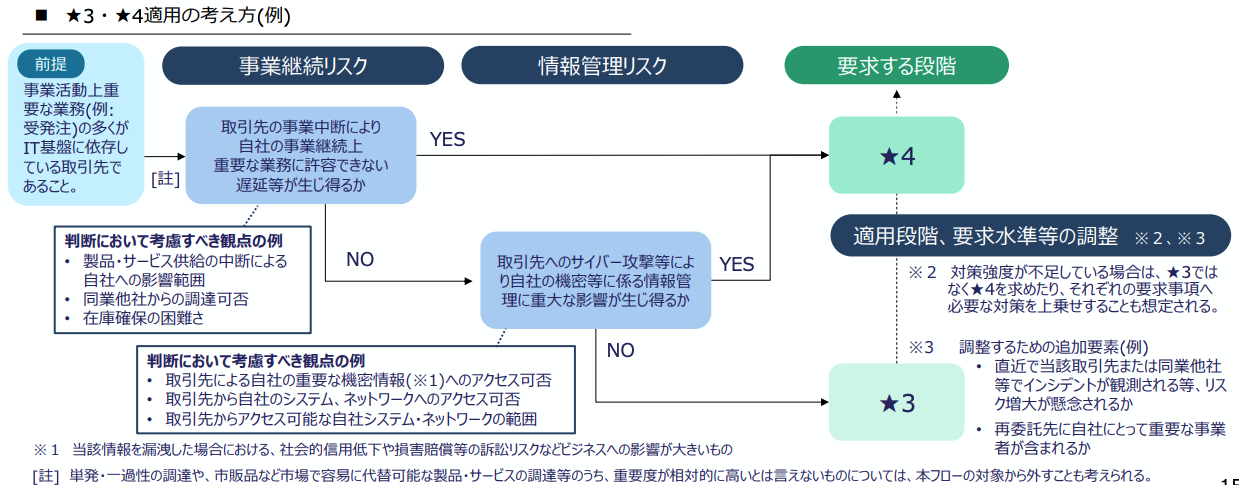

そして「★3」「★4」のどちらを取得すべきかについてですが、経済産業省は「事業継続リスク」と「情報管理リスク」という2つの側面に着目し、下のような要求水準の調整などを想定しています。

(出所:経済産業省「サプライチェーン強化に向けたセキュリティ対策評価制度に関する制度構築方針(案)」)(2025年12月)

https://www.meti.go.jp/shingikai/mono_info_service/sangyo_cyber/wg_seido/wg_supply_chain/pdf/20251226_2.pdf p15

また、中小企業にとっては評価制度への対応に時間やコストがかかる可能性があるとして、経済産業省は専用Webサイトに中小企業向けの支援策や、何から始めれば良いのかの手引きをしています。必ず参照してください。*6

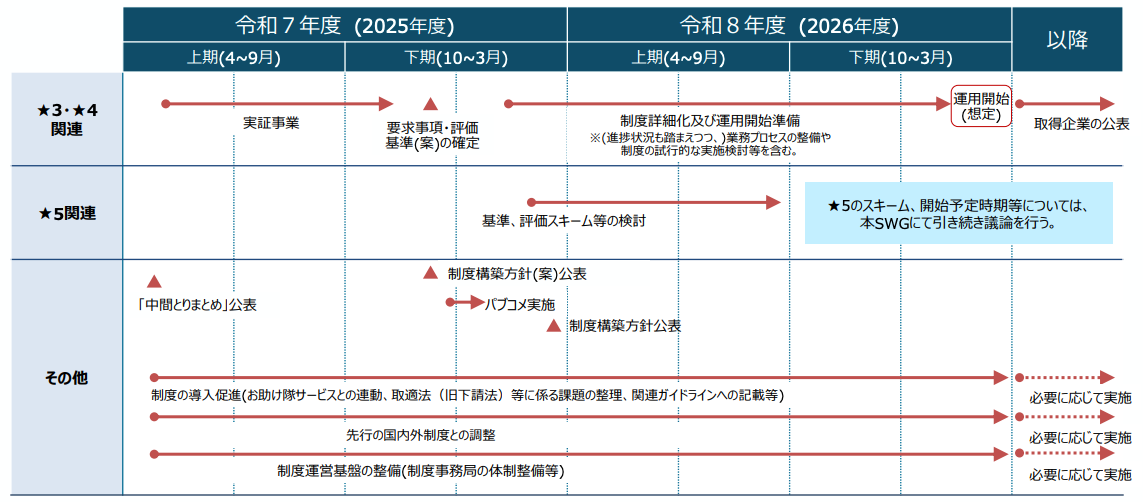

今後のスケジュール

最後に、今後のスケジュールを紹介します。

(出所:経済産業省「サプライチェーン強化に向けたセキュリティ対策評価制度に関する制度構築方針(案)」)(2025年12月)

https://www.meti.go.jp/shingikai/mono_info_service/sangyo_cyber/wg_seido/wg_supply_chain/pdf/20251226_2.pdf p39

経済産業省はまず「★3」「★4」について2026年度下期の制度開始を目指しています。

まず制度について知り、関連するセミナーや講習等に参加する、ITのコンサルタント企業などから資料を取り寄せるなどの行動からすぐに始めましょう。

メルマガ限定で配信中

プロが教える“オフィス移転の成功ポイント”

- 組織づくり・ワークプレイスのトレンドを素早くキャッチ

- セミナーやイベント情報をいち早くお届け

- 無料相談会やオフィス診断サービスを優先的にご案内!

この記事を書いた人

【参考資料】

*1

経済産業省「サプライチェーン強化に向けたセキュリティ対策評価制度に関する制度構築方針(案)」(2025年12月)

https://www.meti.go.jp/shingikai/mono_info_service/sangyo_cyber/wg_seido/wg_supply_chain/pdf/20251226_2.pdf p4

*2

日本経済新聞「LINEヤフー、個人情報流出発表 ネイバー経由で44万件か」

https://www.nikkei.com/article/DGXZQOUC270BU0X21C23A1000000/

*3

日経クロステック「業務委託のイセトー、300万人分の個人データを漏洩 個情委の行政指導で不備が露呈」

https://xtech.nikkei.com/atcl/nxt/column/18/01157/092500143/

*4

東洋経済オンライン「サプライチェーンのサイバーセキュリティを可視化できる!?星の数でわかる経済産業省「セキュリティ対策評価制度」の設置目的と検討の進捗」

https://toyokeizai.net/articles/-/880761?page=2

*5

情報処理推進機構「セキュリティ対策自己宣言」

https://www.ipa.go.jp/security/security-action/onestar

https://www.ipa.go.jp/security/security-action/twostar

*6

経済産業省「サイバーセキュリティ対策をはじめたい・支援策を知りたい」

https://www.meti.go.jp/policy/netsecurity/sme-guide.html

組織力の強化や組織文化が根付くオフィス作りをお考えなら、ウチダシステムズにご相談ください。

企画コンサルティングから設計、構築、運用までトータルな製品・サービス・システムをご提供しています。お客様の課題に寄り添った提案が得意です。